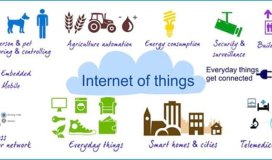

Datos sigue creciendo, Internet de las cosas no es un término lejano ahora. En ningún momento, IOT ha hecho posible, dispositivos y máquinas para comunicarse entre sí, independientemente de las barreras geográficas y conectarse digitalmente, que influyen en cada aspecto de nuestras vidas, incluyendo nuestras oficinas, casas, coches e incluso nuestros cuerpos. Se ha ofrecido grandes oportunidades a las empresas, para saltar en el carril rápido, a ser más eficientes y llevar productos innovadores al mercado.

Internet de las cosas ha cambiado fundamentalmente la manera de que pensar de la mayoría de las empresas sobre conectividad. Las empresas ahora pueden tener un acceso más rápido y más confiable a los datos en tiempo real que tenían antes. Empresas implementan IOT para generación de ingresos y colección de datos. Pero con mayor y mejor conectividad, problemas de seguridad han entrado también en imagen. IOT ha sido convertirse en un objetivo atractivo para los delincuentes cibernéticos. Además, más conectado dispositivos connotan más posibilidades de ataques; Si no se toman iniciativas para abordar la creciente preocupación de seguridad.

Sin duda, si tienes un negocio, los riesgos son potencialmente altos: con dirección IP y datos personales almacenados en dispositivos conectados, los hackers pueden inmiscuirse y uso indebido de la información privada. Para evitar estas situaciones, asegurar múltiples puntos de vulnerabilidad, ya sea un portátil, un televisor inteligente, un regulador en una planta industrial o nada; la seguridad es un reto para las organizaciones que requiere atención inmediata.

Por lo tanto, para asegurar el buen funcionamiento de su organización, control de acceso, autenticación de datos y privacidad del cliente correctamente de establecerse. Cada dispositivo debe tener una identificación única para la autenticación. Las empresas deben ser capaces de obtener todos los detalles acerca de estos dispositivos conectados y acopio para auditoría. Además, un marco jurídico debe tener en cuenta, la tecnología de base en cuenta.

Por otra parte, sigue alterando el ambiente de amenaza y así que es importante estar atento sobre parches de cualquier vulnerabilidad conocida. Además, los proveedores de Internet de las cosas deben permitir que sus clientes saber sobre política de privacidad de varios que siguen y lo que pretenden hacer con los datos. Además, tanto fabricantes como empresas de seguridad colaboran para ayudar a asegurar el mundo de Internet antes de que las cosas salen de control.

Aunque esta tecnología está todavía en sus años de formación y tiene un largo camino por recorrerlo conduce toda la industria. Por ahora, lo mejor sería aislar estos dispositivos en una red separada, con el uso de redes de área local virtuales que están protegidos por cortafuegos o por lo menos, con screening routers para garantizar la seguridad.